ঐতিহ্যগতভাবে, তিন ধরনের ক্রিপ্টোগ্রাফি রয়েছে:সিমেট্রিক কী, হ্যাশ ফাংশন এবং অ্যাসিমেট্রিক কী।

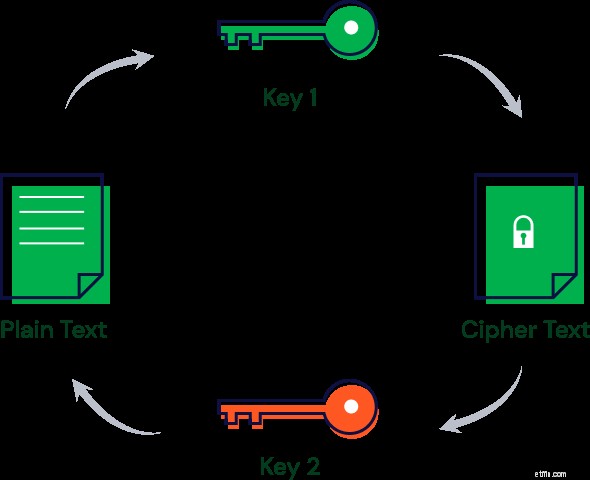

এটি একটি এনক্রিপশন সিস্টেম যেখানে একটি বার্তা প্রেরক এবং গ্রহণকারী বার্তাগুলি এনক্রিপ্ট এবং ডিক্রিপ্ট করতে একটি সাধারণ কী ব্যবহার করে। যদিও এই পদ্ধতিটি অন্য দুটি পদ্ধতির চেয়ে দ্রুত এবং সহজ, তবে এটি প্রেরক এবং প্রাপকের উপর নির্ভর করে একটি নিরাপদ পদ্ধতিতে কী বিনিময় করা।

এর সবচেয়ে জনপ্রিয় উদাহরণ হল ডেটা এনক্রিপশন সিস্টেম (ডিইএস)। আসুন নিম্নলিখিত উদাহরণটি চেষ্টা করি:

আপনার কাছে একটি বার্তা আছে, "M", আপনি আপনার বন্ধুকে পাঠাতে চান৷ আপনি একটি কী দিয়ে বার্তাটি এনক্রিপ্ট করুন এবং একটি সাইফার টেক্সট পান, “C”।

Your friend gets the cipher text, C, to which she then decrypts the cipher text using the same Key to retrieve M.

দুই ধরনের সিমেট্রিক ক্রিপ্টোগ্রাফি রয়েছে:স্ট্রিম সাইফার এবং ব্লক সাইফার।

একটি স্ট্রিম সাইফার একটি নির্দিষ্ট কী ব্যবহার করে যা অক্ষরের একটি ছদ্ম র্যান্ডম স্ট্রিং দিয়ে বার্তাটিকে প্রতিস্থাপন করে। এটি প্রতিটি অক্ষর এনক্রিপ্ট করে, একবারে একটি করে।

বাষ্প সাইফার সম্পর্কে আরো তথ্যের জন্য, এখানে ক্লিক করুন.

এগুলি হল একধরনের সিমেট্রিক ক্রিপ্টোগ্রাফি যা নির্দিষ্ট দৈর্ঘ্যের একটি ব্লককে এনক্রিপ্ট করতে একটি নির্দিষ্ট দৈর্ঘ্যের কী ব্যবহার করে।

For more information on block ciphers, please click here.

একটি হ্যাশ ফাংশন সিস্টেমে, কোন কী নেই। পরিবর্তে, একটি নির্দিষ্ট দৈর্ঘ্য সহ একটি হ্যাশ মান পাঠ্যের উপর ভিত্তি করে গণনা করা হয়, যা সাধারণ পাঠ্যের বিষয়বস্তু পুনরুদ্ধার করা অসম্ভব করে তোলে। অনেক অপারেটিং সিস্টেম পাসওয়ার্ড এনক্রিপ্ট করতে হ্যাশ ফাংশন ব্যবহার করে।

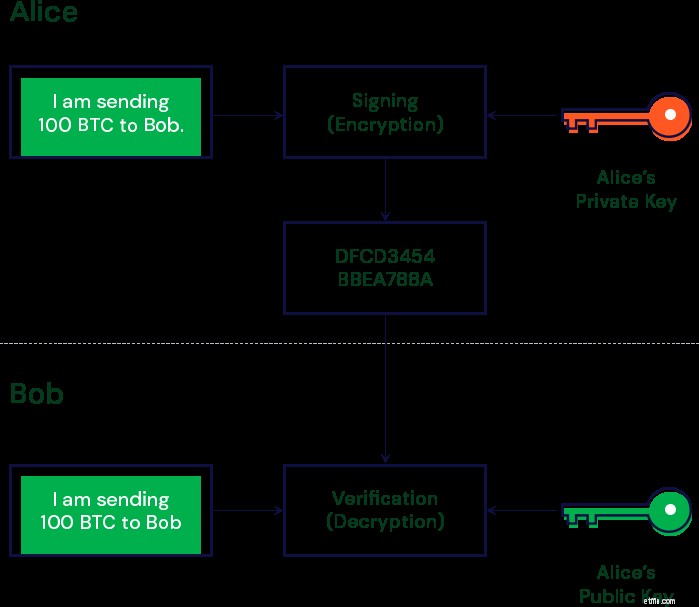

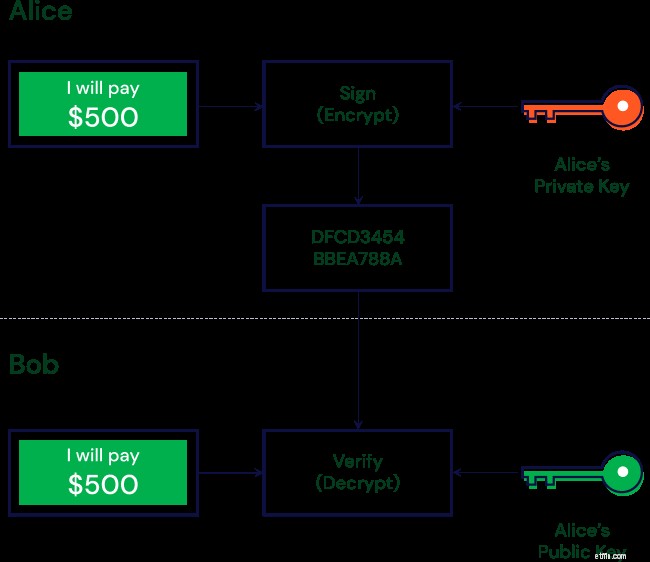

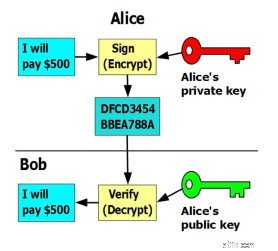

Under this cryptography system, a pair of keys is used to encrypt and decrypt information. The public key is used for encryption and a private key for decryption. Even if the public key is known by everyone, the intended receiver can only decode it because they alone know the private key.

ক্রিপ্টোকারেন্সি কেনা এবং ট্রেড করা শুরু করুন

সাইন আপ করুন এবং মুদ্রার ভবিষ্যৎ

দিয়ে সুযোগ শুরু করুনএখনই সাইন আপ করুন

How does cryptography help ensure that cryptocurrency transactions are secure?

ক্রিপ্টোকারেন্সিতে, সবচেয়ে গুরুত্বপূর্ণ ক্রিপ্টোগ্রাফিক সরঞ্জামগুলির মধ্যে একটি হল ডিজিটাল স্বাক্ষরের ব্যবহার। ডিজিটাল স্বাক্ষর হল ক্রিপ্টোগ্রাফিক মান যা ডেটা থেকে গণনা করা হয় এবং একটি গোপন কী যা শুধুমাত্র স্বাক্ষরকারীই জানেন। প্রতিটি ব্যক্তির একটি পাবলিক/প্রাইভেট কী জোড়া থাকে।

ধরা যাক অ্যালিস এবং বব একটি ব্যাঙ্ক লুট করতে চান, কীভাবে তারা স্পষ্টভাবে তথ্য ভাগ না করে এটি সম্পন্ন করতে চলেছেন?

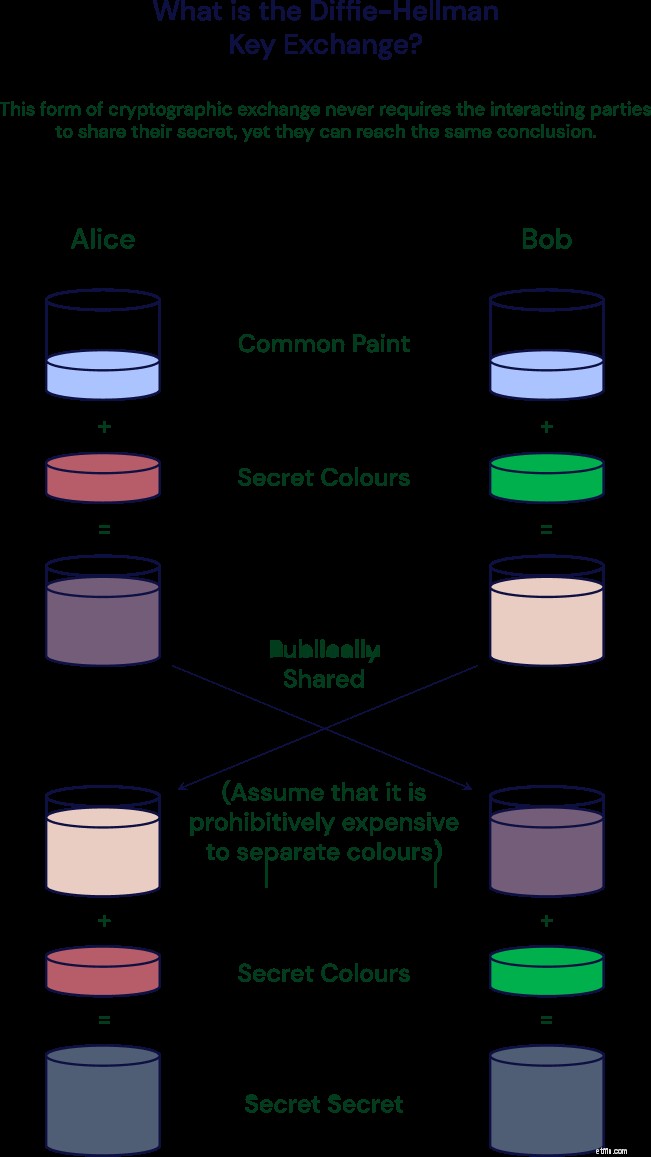

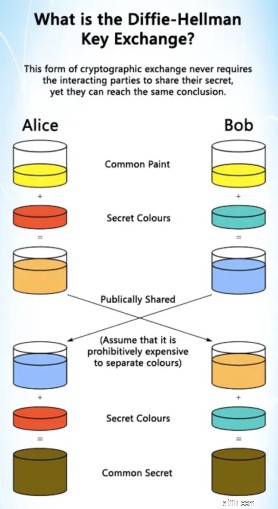

ডিফি-হেলম্যান কী এক্সচেঞ্জে প্রবেশ করুন। এটি এমন দুটি পক্ষকে অনুমতি দেয় যারা কখনও দেখা করেনি, তাদের যোগাযোগগুলিকে সুরক্ষিত করতে এবং তথ্যকে সামনে এবং পিছনে স্থানান্তর করতে নিরাপদে একটি চাবি স্থাপন করতে দেয়।

This has become one of the most important developments in public-key cryptography today, dating back to the 1970s. The Diffie-Hellman key exchange was the first widely used method of safely developing and exchanging keys over an insecure channel.

কী এক্সচেঞ্জ ব্যাখ্যা করার সবচেয়ে সহজ উপায় হল গোপন পেইন্টের উদাহরণ ব্যবহার করে-- ধরা যাক এলিস এবং বব প্রত্যেকে পেইন্টের একটি এলোমেলো রঙে একমত।

এখন তাদের একে অপরকে একটি বার্তা পাঠাতে হবে এবং সিদ্ধান্ত নিতে হবে (একসাথে) যে হলুদ সাধারণ রঙ। But they cannot tell the other party their choice.

Alice chooses red, while Bob chooses a slightly-greenish blue.

পরবর্তী ধাপে এলিস এবং বব উভয়কেই তাদের গোপন রঙ (এলিসের জন্য লাল, ববের জন্য সবুজ-নীল) হলুদ রঙের সাথে মিশ্রিত করতে হবে যা তারা পারস্পরিকভাবে সম্মত হয়েছে। As a result, Alice ends up with an orangish mix, while Bob’s result is a deeper blue.

একবার তারা মেশানো শেষ করে, তারা তাদের চূড়ান্ত ফলাফল অন্যকে পাঠায়, এলিস গভীর নীল এবং বব কমলা রঙের পেইন্ট গ্রহণ করে।

একবার তারা চূড়ান্ত ফলাফল পেয়ে গেলে, তারা এতে তাদের গোপন রঙ যোগ করে, অ্যালিস তার গভীর নীল রঙে তার গোপন লাল রঙ যোগ করে, যখন বব তার গোপন সবুজ-নীল কমলা মিশ্রণে যোগ করে।

ফলাফল? তারা উভয় একই রঙ, যা এই ক্ষেত্রে, একটি কদর্য খুঁজছেন বাদামী সঙ্গে বেরিয়ে আসা. এটি একটি ভাগ করা রঙ, বা সাধারণ গোপন , যেমন এটি উল্লেখ করা হয়েছে।

ডিফি-হেলম্যান কী এক্সচেঞ্জ সাদৃশ্য প্রয়োগ করার ক্ষেত্রে এখানে গ্রহণযোগ্যতা হল যে উভয় পক্ষই একই ফলাফলের সাথে শেষ হয়, অনিরাপদ যোগাযোগ চ্যানেল জুড়ে সেই সাধারণ গোপনীয়তা পাঠানোর প্রয়োজন ছাড়াই। আরো তথ্যের জন্য, এখানে ক্লিক করুন.

ধরা যাক এলিস ববকে 500 BTC পাঠাতে চায়। তার প্রয়োজন হবে:

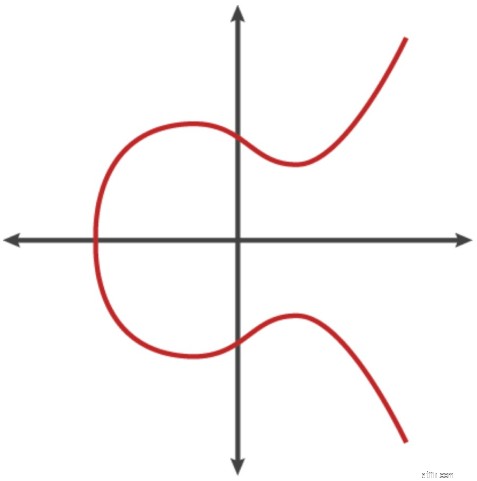

After RSA and Diffie-Hellman were introduced, researchers explored other mathematics-based crypto solutions, looking for other algorithms. 1985 সালে, উপবৃত্তাকার বক্ররেখা প্রস্তাব করা হয়েছিল।

An elliptic curve is the set of points that satisfy a specific mathematical equation. সেই সমীকরণটি এরকম দেখাচ্ছে:y2 =x3 + ax + b

এই সমীকরণটি চিত্রিত গ্রাফটি এর মত দেখাচ্ছে:

y2 =x3 + ax + b

For more information on how elliptic curves function, please click here.

ক্রিপ্টোকারেন্সি কেনা এবং ট্রেড করা শুরু করুন

সাইন আপ করুন এবং মুদ্রার ভবিষ্যৎ

দিয়ে সুযোগ শুরু করুনএখনই সাইন আপ করুন